Windows2003网络服务器绝版攻略(2)

步骤4:禁止Guest用户使用shell32.dll来防止调用此组件:cacls C:WINDOWSsystem32shell32.dll /e /d guests。

以上设置做完之后,重新启动服务器。几个危险组件就彻底禁止掉了。核对下它们是否禁止成功,可以用ASP探针aspcheck.asp来探测下组件安全性。可以看到禁止掉的几个组件是叉号表示。

防范了大部分主流的ASP木马,当然一些偏门的asp木马仍然需要注意,这些偏门的ASP木马:例如利用adodb.stream的木马等,这些基本上利用下面要讲解到的安全措施进行防范。

端口安全:

可以使用TCP/IP的过滤或者Windows 2003自带防火墙来实现端口的安全,下面逐个讲解。

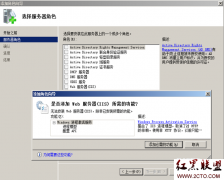

一、Windows 自带防火墙(Windows Firewall/Internet Connection Sharing (ICS))

步骤1:网上邻居―>(右键)属性―>本地连接―>(右键)属性―>高级―>(选中)Internet 连接防火墙―>设置 服务器上面要用到的服务端口选中

例如:一台WEB服务器,要提供WEB(80)、FTP(21)服务及远程桌面管理(3389)在“FTP 服务器”、“WEB服务器(HTTP)”、“远程桌面”、“安全WEB服务器”前面打上对号

如果你要提供服务的端口不在里面,你也可以点击“添加”铵钮来添加,SMTP和POP3根据需要打开

具体参数可以参照系统里面原有的参数。

步骤2:然后点击确定。注意:如果是远程管理这台服务器,请先确定远程管理的端口是否选中或添加。

一般需要打开的端口有:21、 25、 80、 110、 443、 3389、 等,根据需要开放需要的端口。注意将TCP/IP端口里面的10001-10005(需要用算法计算,下面会讲解到此算法)设置进去,因为这是设置Serv-U的PASV模式使用的端口,当然也可以使用别的。

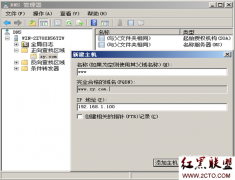

二、WindowsTCP/IP的过滤

桌面上右击网上邻居--属性--双击打开外网网卡,选择Internet 协议(TCP/IP)--高级--切换到“高级TCP/IP设置”中的选项标签下,选择“TCP/IP筛选”,这里有三个过滤器,分别为:TCP端口、UDP端口和IP 协议,我们用TCP端口,将常用的端口添加进去。除了常见的服务程序应用端口外,仍然需要注意的是Serv-u的随机端口的设置。这个设置直接关系到用户访问FTP时是否会出现Socket错误。这里需要计算Serv-u的随机端口列表。参看下面“注意”中的随机端口计算。

注意:关于客户端软件出现Socket错误的几种可能的解决办法:

1、 将客户端软件的传输方式改为PASV方式

2、 根据Serv-u随机端口的算法,将计算出的随机端口列表添加到TCP/IP筛选中。例如:

客户端设置成被动方式,链接FTP服务器,会由于随机端口没有设置而出错,从软件中的出错信息中找到类似这样227 Entering Passive Mode (60,195,253,118,3,52)(格式:IP,m,n)找到它,我们利用公式计算出如果客户端用被动方式登录服务器时,服务器要动态开放的第一个端口值。公式为m*256+n,上例中应该是3*256+52=820,所以把随机端口列表820-830添加进去。注意:不要和已知存在的应用程序的端口冲突,例如mssql,mysql,termservice等端口。

3、 南北互联问题,这个问题的几率不大,没确切凭据。

三、端口与列表的进程关联查看

经常使用Activex Ports,psport, TCPView等小工具查看服务器端口对应的进程,可以防止一些低级别的木马后门植入。

同时也要检查常见的启动项,低级别的木马也喜欢在这些地方加载达到随机启动,可以利用小工具msconfig查看。

Windows常见自带程序的安全设置:

1、Tftp文件的修改

入侵者在权限允许的情况下可能会使用小型文件传输协议进行后门木马等危险程序的上传,所以需要彻底禁止掉TFTP服务,服务器一般很少用到这个服务。

操作:用文本编辑工具打开%systemroot%system32driversetc下的service文件找到对应的tftp那一行,将 69/udp 替换成 0/udp。保存退出

相关新闻>>

- 发表评论

-

- 最新评论 更多>>