Windows2003网络服务器绝版攻略(3)

2、禁用Guests组用户调用cmd.exe

2003使用命令:cacls C:WINDOWSsystem32Cmd.exe /e /d guests,同理,将上面的命令应用到如下进程:

net1.exet

cmd.exe

tftp.exe

netstat.exe

regedit.exe

at.exe

attrib.exe

cacls.exe

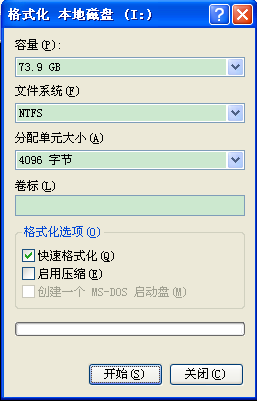

format.com

netsh.exe(千万要注意这个程序,它可以修改网络属性以及windows自带防火墙设置,安全隐患大)

3、彻底禁止telnet的的登陆

在c:windowssystem32目录下有个login.cmd文件,将其用记事本打开,在文件末尾另取一行,加入exit保存。这样用户在登陆telnet时,便会立即自动退出.

远程终端安全:

Termservices是Windows自带的远程管理程序,经常被入侵者利用。所以在这部分的安全设置要尤其注重。主要从端口,审核,日志,策略3个方面来加强它的安全

1、端口值:

将默认的3389改掉,改成一个很大的值,越大越好,因为入侵者可能利用某些工具探测终端端口,例如tsscan,设置的越大,越能起到拖延的作用。

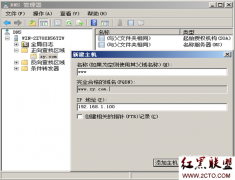

修改注册表:HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminal ServerWinStationsRDP-Tcp和HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminal ServerWdsdpwdTds cp,这两个分支下的portnumber键值改为你想要的端口,例如65511

如果感觉手工修改注册表麻烦,可以用下面这个小工具代劳。

2、用户审核设置:

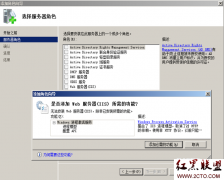

设置完端口之后,有必要对每次终端登陆的日志进行记录,以方便日常安全检查。

为远程登录启动日志记录:开始-程序-管理工具-终端服务配置-连接-rdp/tcp-右键-属性-权限-添加administrators组-高级-审核-添加everyone组,选择审核的项目为登录和注销。

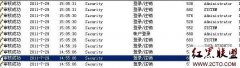

3、批处理记录远程终端连接IP日志

步骤1:将下面的代码保存在记事本中保存为3389.bat,

@echo off

date /t >> E:server3389.txt

attrib +s +h E:server3389.bat

attrib +s +h E:server3389.txt

time /t &g

相关新闻>>

- 发表评论

-

- 最新评论 更多>>